说起来webui下载链接和长效下载单个连接速度只有20MB/s的问题啥时候解决下

传输速度太慢无法发挥出千兆宽带性能

請問RSS的更新能不能多個選項,設定為一次更新一個RSS源?

若RSS清單裡有好幾十個RSS源,時間一到就”同時”更新對連線數量的壓力太大了…

且有的RSS源是依不同搜尋關鍵字會對同一個RSS源發出數次請求

手動一個一個更新的時後都正常,但同時更新就會被擋…連線數量異常…

你指的是软件卡在等待发起引起不更新?还是说rss服务器封禁了你的ip地址?

被RSS源伺服器擋了我的RSS訂閱更更,應該是暫時性的封鎖IP,所以需要逐個更新RSS訂閱

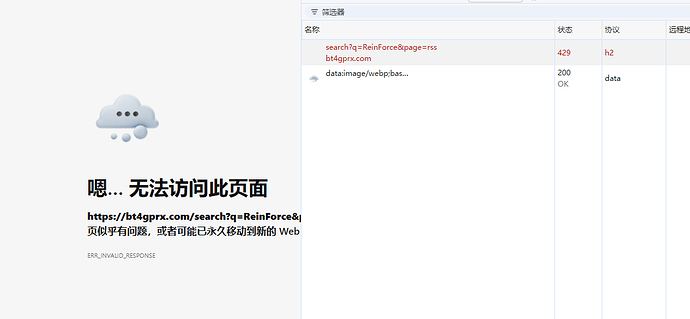

把rss链接复制到浏览器上打开看一下能不能访问?

截个图看看浏览器给出的错误码是什么,403错误码的话才是rss服务器限制了ip地址访问,我觉得大概率是卡在软件的等待发起

这个网站返回429错误码,测试了下大概是1分钟内访问10次服务器就会触发ip地址封禁

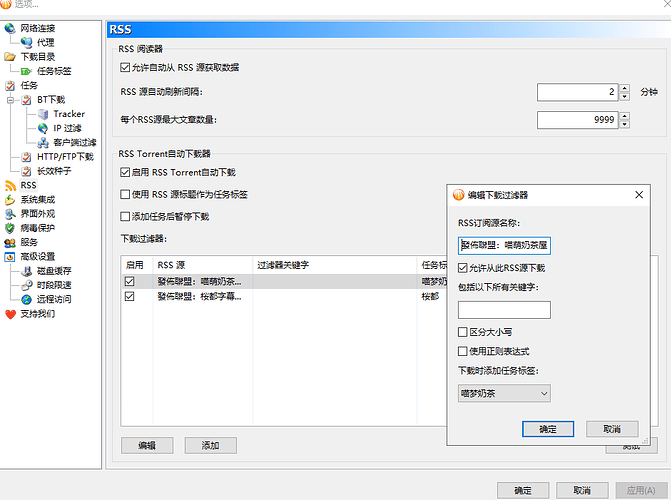

可以在下载过滤器这里加一个单独的自定义间隔时间来解决

rss任务1设置2分钟

rss任务2设置3分钟

rss任务3设置4分钟以此类推

不过这个方法,还是可能导致运行一段时间后(60分钟)依旧产生一次瞬间高并发,而且设计起来应该比较麻烦,要给每个rss任务分配一个id来设置不同请求间隔时间

解决瞬间高并发也可以改成间隔时间始终2分钟,但是每个任务加个延迟5秒执行

任务1 2分钟

任务2 2分钟 但是等待延迟5秒后才开始

任务3 2分钟 但是等待延迟10秒后才开始

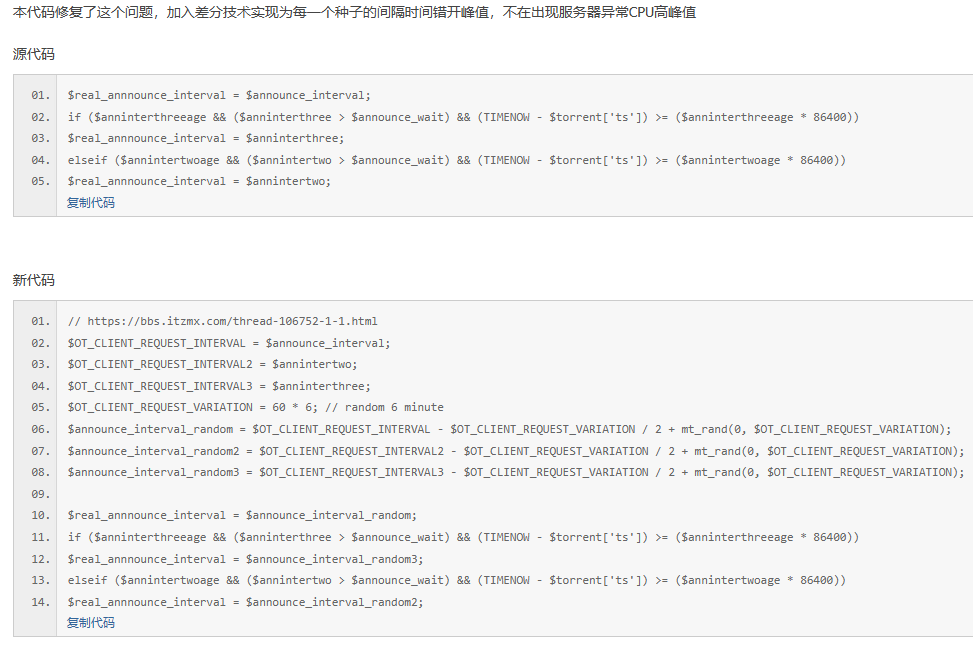

不过还是要以前提到过的差分时间技术比较好

比如2分钟间隔,随机加减时间 -60~+60秒 间隔,避免同一时间请求到rss服务器,在这里加个选项就好了

界面上要做下限制,避免设置的差分间隔大于设置的2分钟,比如说设置360秒差分间隔,但是发起间隔是2分钟,那就出现<0的负值bug了

直接把tracker服务器的代码应用到客户端上去更新rss就好了,因为rss服务器没办法控制客户端请求间隔,不像tracker有专门的参数来控制,这是自己改的php版差分,c++的实现可以看opentracker源码

顺便上次说的,,什么时候把tracker间隔从2小时加大一点,多给10分钟腾出来让tracker服务器用差分技术

opentracker源码默认random 6 minute,也就是-3和+3,1:57:00~2:03:00,彗星现在强制1:59:59 导致正值失效

感謝你認真又專業的回答,不過我目前都只是希望自動下載torrent檔(就是rss頁面顯示-元數據已獲取),但並沒有開始下載。

另外你下面提到的是指新增客製化功能?希望Bitcomet作者可以把新的依序下載功能設定成內建功能一勞永逸。

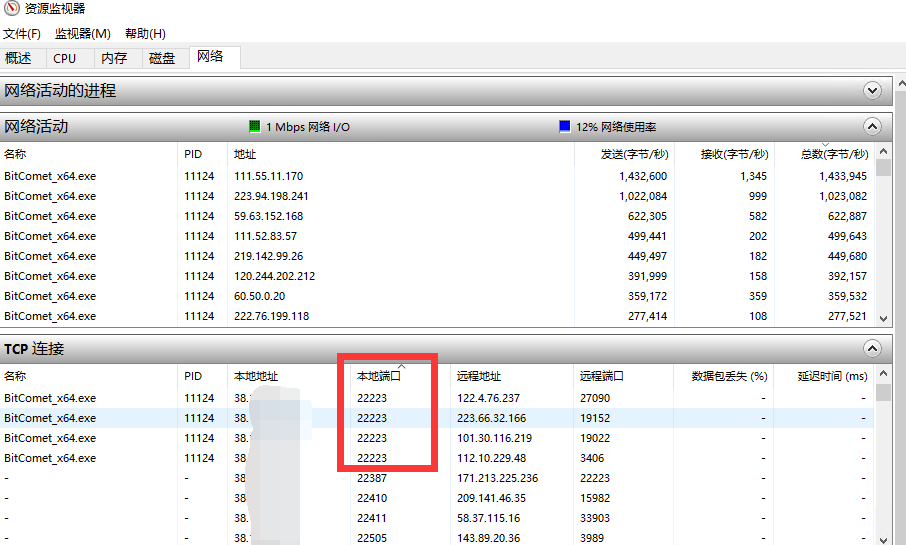

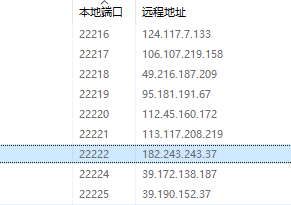

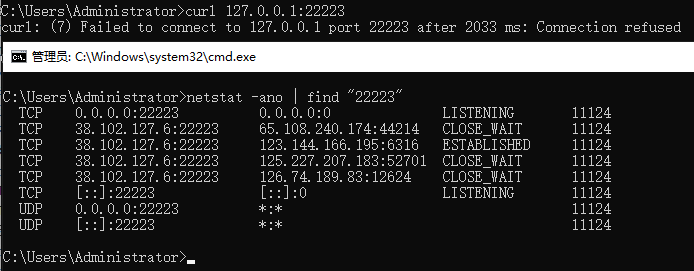

tcp端口突然丢失找到复现原因了,用户列表peer发起tcp请求的时候,如果软件用到的本地端口和软件监听端口一致,就会导致线程死锁出现tcp端口丢失

windows server系统默认的端口范围是1024-64511,现有版本解决方案,把端口改成3位数(或者65000及之后的端口),避免用到临时端口,后续新版本可以从软件代码上解决

C:\Users\Administrator>netsh int ipv4 show dynamicport tcp

协议 tcp 动态端口范围

---------------------------------

启动端口 : 1024

端口数 : 64511

C:\Users\Administrator>

Windows10 11家用系统不受此问题影响,家用电脑不会丢失tcp端口,默认的临时端口是49152-64511

Windows server不换tcp监听端口的解决办法

netsh int ipv4 add excludedportrange protocol=tcp startport=1235 numberofports=1 store=persistent

netsh int ipv4 add excludedportrange protocol=tcp startport=22223 numberofports=1 store=persistent

netsh int ipv4 add excludedportrange protocol=tcp startport=22224 numberofports=1 store=persistent

确认排除临时端口成功

netsh int ipv4 show excludedportrange protocol=tcp

后续如果要删除添加的排除端口

netsh int ipv4 delete excludedportrange protocol=tcp startport=1235 numberofports=1 store=persistent

netsh int ipv4 delete excludedportrange protocol=tcp startport=22223 numberofports=1 store=persistent

netsh int ipv4 delete excludedportrange protocol=tcp startport=22224 numberofports=1 store=persistent

以上依旧是猜测的结果,因为Windows本身会自动跳过22223当前软件监听端口,上方图中的22223其实是远程访问本地,任务管理器没显示来源方向而已,本地发起请求的时候使用的临时端口会跳过已监听

至少能比较轻松的复现了,软件全选任务停止,批量替换tracker清空等待发起,开启任务就能概率复现

出现丢tcp端口能观察到的就是会卡住几个ESTABLISHED,然后过几分钟会变成CLOSE_WAIT状态一直不消失

netstat -ano | find "22223"

并且,上面添加添加排除端口的方法实际上测试后并不起作用,添加排除后依旧会出现比特彗星丢端口的情况,比较Windows系统内核已经自动化的排除了

等于说又陷入了不知道这是什么原因导致的丢端口,今天得到的结果就是能复现这个问题了,只要重复那个操作开启几次任务就能复现

已经有单独的选项控制每个任务是否启用tracker,就在这个页面“任务设置”第3行

感谢反馈。已找到代码bug,下一版会修复。

2.07及之前版本解析混合型 torrent 文件时,对最后一个文件是padding文件的情况处理有bug。2.08版已修复。

下一版改一下界面即可

可以考虑加个选项,同域名的rss请求间隔,默认10秒

辛苦,再找找规律

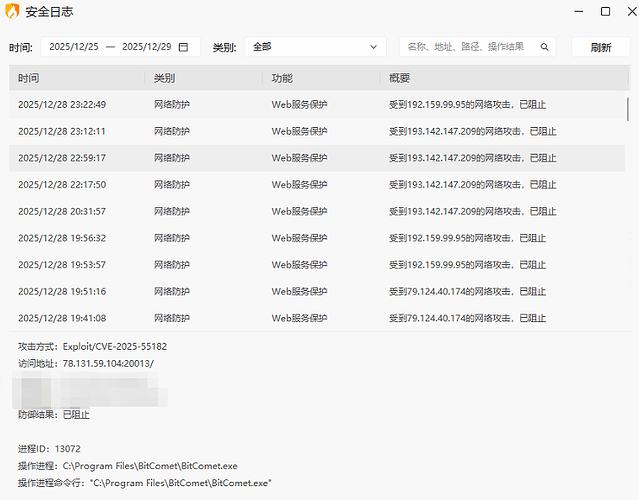

有一个问题到底是什么情况?到底是火绒的误报,还是哪里有问题?我该如何解决这个问题?

而且每隔几分钟就会出现拦截的日志,(我隐藏了我公网IP和端口)

bitcomet内部版本号: 2.19.12.15

火绒版本6.0.8.4

火绒拦截到如下信息:

【1】2025-12-28 23:22:49,网络防护,Web服务保护,受到192.159.99.95的网络攻击,已阻止

攻击方式:Exploit/CVE-2025-55182

访问地址:(本机公网IP):bitcomet端口

远程地址:192.159.99.95:36852

本地地址:(本机局域网IP):bitcomet端口

防御结果:已阻止

进程ID:13072

操作进程:C:\Program Files\BitComet\BitComet.exe

操作进程命令行:“C:\Program Files\BitComet\BitComet.exe”

【2】2025-12-28 23:12:11,网络防护,Web服务保护,受到193.142.147.209的网络攻击,已阻止

攻击方式:Exploit/CVE-2025-55182

访问地址:(本机公网IP):bitcomet端口

远程地址:193.142.147.209:64688

本地地址:(本机局域网IP):bitcomet端口

防御结果:已阻止

进程ID:13072

操作进程:C:\Program Files\BitComet\BitComet.exe

操作进程命令行:“C:\Program Files\BitComet\BitComet.exe”

【3】2025-12-28 22:59:17,网络防护,Web服务保护,受到193.142.147.209的网络攻击,已阻止

攻击方式:Exploit/CVE-2025-55182

访问地址:(本机公网IP):bitcomet端口

远程地址:193.142.147.209:49462

本地地址:(本机局域网IP):bitcomet端口

防御结果:已阻止

进程ID:13072

操作进程:C:\Program Files\BitComet\BitComet.exe

操作进程命令行:“C:\Program Files\BitComet\BitComet.exe”

【4】2025-12-28 22:17:50,网络防护,Web服务保护,受到193.142.147.209的网络攻击,已阻止

攻击方式:Exploit/CVE-2025-55182

访问地址:(本机公网IP):bitcomet端口

远程地址:193.142.147.209:20240

本地地址:(本机局域网IP):bitcomet端口

防御结果:已阻止

进程ID:13072

操作进程:C:\Program Files\BitComet\BitComet.exe

操作进程命令行:“C:\Program Files\BitComet\BitComet.exe”

命令行制作种子记得也改,还有最小缓存大小的默认值

<DiskCacheMinSizeMB>256</DiskCacheMinSizeMB>

<bittorrent.cache.piece_cache_min_size_mb>256</bittorrent.cache.piece_cache_min_size_mb>

<bittorrent.cache.ltseed_cache_min_size_mb>256</bittorrent.cache.ltseed_cache_min_size_mb>

是火绒对Next.js的误报,关闭防火墙功能,或者添加白名单就可以了

https://gitcode.com/wxhere10/BitComet/issues/1

好的,已修改

bittorrent.cache.piece_cache_min_size_mb 和 bittorrent.cache.ltseed_cache_min_size_mb 的默认值已由 64MB 改为 256MB

另外 DiskCacheMinSizeMB 放到高级设置项后,已更名为 bittorrent.cache.piece_cache_min_size_mb

搜索了一下,这个CVE影响的是 React 19.x 框架,彗星的WebUI用的是 Vue 3 + Vite,不受该漏洞直接影响*。

最近不知道什么情况,仅开着挂机,托盘区的图标莫名消失,但进程还在。只能任务管理器把进程结束了再重开。

那就是火绒误报了是吗

好的,非常感谢。

有人攻击是真的。建议不要把webui监听端口直接暴露在外网,可以通过vpn连入内网再访问。或者webui启用https访问。或者至少先换一个webui监听端口。