这里主要是安全相关的选项

参考 qBittorrent 的功能

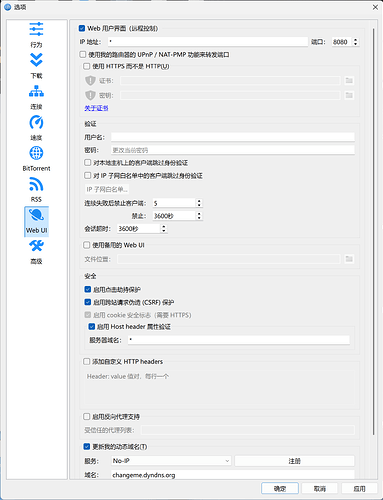

- BitComet 还需要添加“只允许本地访问 WebUI”“只允许本地子网访问 WebUI”“IP 子网白名单”等选项,避免用户没配置好,意外暴露 UI 到外网。据我所知,监听 127.0.0.1 就是第一种情况。目前比特彗星应该是监听 0.0.0.0(即任意地址)。

- 默认勾选启用 HTTPS,并建议用户非特殊需求选择此选项(我不记得默认设置了,如果有请忽略此项)。

- 修改 WebUI 监听端口,这样攻击者扫描默认端口就不容易扫到了。此外有人好像因为 NAS 的 WebUI 被运营商查了,同样需要修改默认端口,1 中提到的那几个选项除了安全原因,还有这个原因。

- 导入用户选择的证书和密钥,而不是软件自带的自签名证书。

- 暴力破解保护(连续登录失败__次后阻止这个 IP __ 秒)(IPv6 可能需要按子网封禁,即 /64 地址,或增加一个选项并默认选中,因为更换后缀可能很容易)

- 增加跳过本地主机上的客户端身份认证的选项(应该就是 127.0.0.1 和 [::1]),方便搭配 PeerBanHelper 使用

- 增加会话超时时间设置。

- 自定义 DDNS(动态域名)

- 设置反向代理

Transmission 可以设置允许哪些 IP 地址远程访问。

其他还有一些设置这里没有提到,因为可能不太重要。我只看了 qBittorrent 和 Transmission 两个客户端。

1個讚

这个之前wx好像回复过 应该是不会做对一些地址免除身份验证的功能

这个有 不过是 自签名证书

3、4、5、7 问题都可以依靠9 也就是反向代理来解决

甚至是8也可以 依靠lucky的反向代理功能和DDNS功能

其已经被充分研究:链接

这样功能交给 更专业的外置软件做会比较好

我觉得证书和域名和反向代理都让其它软件负责就好。bitcomet的远程操作就监听127.0.0.1或::1就行,不过还是要留给用户选择的余地。毕竟不用GUI的用户都不是小白,弄个nginx挺简单的。

3、4、5、7 问题都可以依靠9 也就是反向代理来解决

甚至是8也可以 依靠lucky的反向代理功能和DDNS功能

其已经被充分研究:链接

这样功能交给 更专业的外置软件做会比较好

反向代理的话比较麻烦,如果是内置的最多用 OpenSSL 生成一个自签名证书,再像把私钥、证书导入到比特彗星就行了,目前 qBittorrent 就是这样。qBittorrent 还可以设置 DDNS,如果有 IPv6,加上 DDNS 的话反向代理感觉没什么必要了,此时的问题反倒是是怕运营商检测到,定性为私设网站导致封宽带之类的乱七八糟的事情,所以才需要增加“只允许本地访问 WebUI”“只允许本地子网访问 WebUI”“IP 子网白名单”等选项。

毕竟不用GUI的用户都不是小白,弄个nginx挺简单的。

这个是为了方便用户才请求添加这些功能,像 qBittorrent,只要用鼠标点几下就能完成配置,不过证书和私钥可能需要使用 OpenSSL 之类的生成,能在比特彗星中直接完成就更方便了。

通过白名单的方式防止被运营商检测出来?

在外访问时设备的IP是不确定的该如何填写IP白名单

我记不太清qb的webUI过滤器是怎么工作的了

是可以显示登录页面但是不允许登录 还是显示这个错误页面 亦或者是直接关闭连接

如果是前面两者的话是起不到防范运营商扫描的作用的 其依然有http响应

运营商的判断标准基本就是这个http响应 而使用lucky进行的反向代理中可以设置检查host name

检测到没有携带域名直接使用IP的请求 会直接切断连接 不发送任何响应

只有这样才有可能规避扫描

国内的免费DDNS基本都关闭了 无论是花生壳 tplink 还是华硕

用的话换国外的提供商

反向代理的npm在webui里点几下,就能用let’s encrypt的证书,而不是自签证书,而且还会自动更新证书。

ipv6又不会给你静态的,你不设置ddns的话,等你ip变了,域名指向的就不是你bitcomet所在电脑的ip了,你怎么访问。

这些太麻烦的话,设置vpn, 连证书都不需要。

试了一下,地址填 127.0.0.1 的话,就只有本机可以访问,同个内网的设备也无法访问。

在外访问时设备的IP是不确定的该如何填写IP白名单

这是给需要 WebUI 但又不需要外网访问的用户(甚至只需要本机(127.0.0.1)访问)使用的,比如需要运行 PeerBanHelper,但又不需要远程访问 WebUI。

啊,还有设置了证书也不表示安全,最好设置mfa或fail2ban。虽然以前有mfa被跳过的情况,不过又不是开公司,被攻击的可能性没那么高。嫌麻烦就弄vpn吧。

IPv6 禁用光猫和路由器防火墙,或者 IPv4 设置了 DMZ 的话会暴露在公网

如果是这样的话 防御任务 应该交给终端设备上的防火墙软件

这和 IP 过滤一样,软件内置的话设置起来就非常简单,鼠标点几下的事(比如启用“仅允许本机访问、仅允许私有 IP 地址访问”。这两项应该默认启用,并且建议启用,非必要不要禁用),如果是用系统防火墙之类的,私有 IP、端口什么的恐怕很多小白都弄不来。

電信運營商能用各種藉口/理由封網,怎麼弄也沒用 有恃無恐…運營商有權自己做審查嗎 真的難以置信…当自己是警察?

比特彗星集成 MFA 的话,OTP 的话应该也行,比发送短信验证码简单,至少是免费的,手机上安装 FreeOTP+ 就行了。算法选择 SHA-256,SHA-512 的话更好。

fail2ban 就是前面说的暴力破解保护(连续登录失败__次后阻止这个 IP __ 秒)

暴力破解的话,不如失败就等待5秒才返回结果,这时候防暴力破解效果更好

其实我觉得拉黑 IP 一段时间可能更好(IPv6 可能需要按子网封禁,即 /64 地址,因为更换后缀可能很容易),这样遭到暴力破解时不会把用户也挡住,只会挡住攻击者。此外可以记录到日志中和计入统计数据, 此时日志可能需要考虑内存占用(我不确定日志和 IP 黑名单需要多少内存)。